主页 > 怎么下载imtoken苹果版 > Sality病毒在区块链上起火,感染3万台电脑伺机窃取比特币

Sality病毒在区块链上起火,感染3万台电脑伺机窃取比特币

一、背景

近日,腾讯安全安全威胁情报中心检测到Sality感染病毒活跃窃取比特币,该病毒还传播“剪贴板小偷”木马窃取数字加密货币。 在国家大力发展区块链相关产业的背景下,各种数字加密货币的交易空前活跃,以比特币为首的各种数字加密货币呈现爆发式增长。 Sality病毒利用自身的P2P网络传播以盗取、劫持虚拟货币交易为目的的剪贴板窃贼木马,将对虚拟货币交易安全造成严重威胁。

Sality病毒于2003年首次被发现,最初是一个简单的文件感染程序,具有后门和键盘记录功能。 Sality后来加入了组成P2P分布式网络的功能,在提升传播速度的同时具有更大的破坏能力。

Sality 病毒有一个内置的 URL 列表,可以从其他受感染的 P2P 网络接收新的 URL。 通过下载、解密和执行列表中的每个URL,Sality可以植入其他木马或收取推广安装渠道费用。 Sality病毒构建的P2P网络在传播其他病毒、木马或恶意推广软件中获利的策略上非常灵活。

当前版本的Sality传染性病毒具有以下特点:

1.破坏系统安全设置;

2、感染本地硬盘、移动存储设备、远程共享目录中的可执行文件;

3.利用可移动和远程共享驱动器的自动播放功能进行感染;

4、将自己注入其他进程,使下载的DLL加载到目标进程;

5. 创建点对点(P2P)僵尸网络;

6、从URL列表中下载并执行“剪贴板小偷”木马,通过剪贴板内容中的字符格式判断以太坊或比特币钱包地址,将剪贴板内容替换为指定钱包。 如果此时用户粘贴转账,数字资产就会被盗。

据腾讯御剑威胁情报中心统计,此次Sality病毒攻击影响了3万多台电脑。 从区域分布来看,Sality已在全国范围内发生感染,最严重的地区为广东、江苏、河南、山东。

从受感染行业分布来看,受Sality影响最严重的是科技、制造业和房地产行业。

2.Sality传染病毒详解

Sality 由 shell 程序保护。 执行后,先解密核心代码,然后跳转到入口点执行。

创建互斥量“uxJLpe1m”以确保木马进程具有唯一实例。

枚举并删除位于以下注册表子项中的所有条目,以防止受感染的计算机进入安全模式。

HKEY_CURRENT_USER\System\CurrentControlSet\Control\SafeBoot

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot

向其他进程(不包括属于系统、本地服务或网络服务的进程)注入恶意代码指令,使代码将从远程服务器下载的外部程序加载到目标进程中,病毒根据每个进程的PID取名注入进程互斥以避免双重注入。

感染本地、可移动和远程共享驱动器上未受保护的可执行文件。 修改可执行文件的入口点,将原文件代码替换为病毒代码,使所有被感染的程序在启动时执行病毒功能。

在本地、可移动和远程共享驱动器的根目录下创建autorun.inf,将其中的自动执行文件设置为指向复制到其中的病毒程序,这样病毒就会在网络共享磁盘和可移动磁盘时自动运行磁盘都打开了,继续传播病毒感染。

创建驱动程序,文件路径为C:\WINDOWS\system32\drivers\.sys,符号链接为“\DosDevices\amsint32”。 此驱动程序用于防止访问各种安全软件供应商网站。

构建基于UDP的P2P网络,通过P2P网络共享下载、解密、执行文件的URL列表。

获取内置下载 URL 的列表。

将获取到的定时器转化为字符,以“?%x=%d”的格式拼接在URL的末尾。

该网址目前使用的活跃域名如下:

tudorbuildersfl.com

能源大师网

acostaphoto.com网站

ptcgic.com网站

cikmayedekparca.com网站

brucegarrod.com

cbbasimevi.com

brandaoematos.com.br 网站

caglarteknik.com网站

婆罗提桑里

cacs.org.br

butacm.go.ro 网站

boyabateml.k12.tr

casbygroup.com

iqhouse.kiev.ua网站

从下载的文件中解密 PE 程序并将其保存到 %Temp%\win%s.exe。

剪贴板强盗

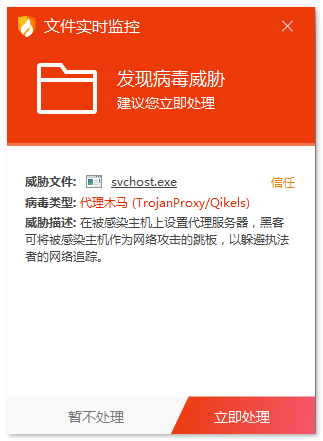

传染性病毒 Sality 最后下载了一个木马程序,替换了剪贴板中的数字加密货币钱包地址。 木马启动后,循环打开剪贴板,获取剪贴板中的数据。

根据剪贴板内容中的字符格式特征判断以太坊或比特币的钱包地址,将剪贴板内容替换为指定钱包。 如果此时用户粘贴转账,数字资产就会落入黑客的腰包。

根据监测数据,Sality下载的木马样本每个月都会发生变化。 我们从这些样本中提取了 28 个比特币钱包和 1 个以太币钱包。 查看钱包收入,木马盗取了3.965个比特币和2.94个以太币。 这些数字资产按当前市场价格折合人民币约27万元。

3. 安全建议

防御要点:使用腾讯电脑管家或腾讯御点防御传染性病毒的传播。

个人用户应避免从危险网站下载游戏外挂、破解工具、盗版软件等高危软件。 关闭U盘自动播放功能,防止传染性病毒通过U盘传播。

企业用户应加强对内网共享文件的管理,可通过配置企业安全策略降低风险。 具体预防措施如下:

1. 禁用自动播放以防止在网络和可移动驱动器上自动启动可执行文件窃取比特币,并在不需要时断开驱动器。 如果不需要写入权限,请在可用选项下启用只读模式。

2. 如果不需要文件共享,用户应关闭文件共享。 如果需要文件共享,用户应使用 ACL 和密码保护来限制访问。

3. 确保计算机程序和用户使用完成任务所需的最低权限。 当提示输入 root 或 UAC 密码时,确保需要管理访问权限的程序是合法的应用程序;

4、使用高强度密码,避免使用弱密码,定期修改密码。 服务器密码建议使用高强度、无规律的密码,强制每个服务器使用不同的密码管理;

5、及时安装系统补丁,尤其是承载公共服务和通过防火墙访问的计算机,如HTTP、FTP、邮件和DNS服务;

6、建议企业用户安装部署腾讯鱼点终端安全管理系统,防止病毒攻击。 腾讯鱼点终端安全管理系统具备终端杀毒统一管控、漏洞修复统一管控、策略管控等完善的安全管理功能,可帮助企业管理者全面了解和管理企业内网的安全状况,保护企业安全。 企业可登录腾讯安全首页申请免费试用()。

国际奥委会

盐度

f90e3875bb0bb255b1f4aee5e32609be

f76632ca9119490381be2c80dd705b29

f4749b0542f22db4a15ea9116e3d4158

剪贴板窃取者

b013271b23de42de21ad813266b5155b

bce9b8ce30eb68f2661c21d979c16270

72392e93001dba2c3bc761eac28fd0c5

72392e93001dba2c3bc761eac28fd0c5

e0ff8d9617cdbc1284ccb906d93f774e

508d177fb70362076a564d0e3486de2a

abbf96e689413786673a6c18d3602edc

1964b13bbaa11b68b28cd0e81e6c51d2

5633e7a29466dad62d682c795e839dad

c7a52a04577263e9f76d48f4ce2aace0

d8b867e7802cbd34c672217a51aeca46

领域

tudorbuildersfl.com

能源大师网

acostaphoto.com网站

ptcgic.com网站

cikmayedekparca.com网站

brucegarrod.com

cbbasimevi.com

brandaoematos.com.br 网站

caglarteknik.com网站

婆罗提桑里

cacs.org.br

butacm.go.ro 网站

boyabateml.k12.tr

casbygroup.com

iqhouse.kiev.ua网站

网址

http[:]//tudorbuildersfl.com/wp-content/logo.gif

http[:]//energy-guru.com/blog/styles.gif

http[:]//acostaphoto.com/wp-content/styles.gif

http[:]//ptcgic.com/wp-content/logo.gif

http[:]//cikmayedekparca.com/images/logos.gif

http[:]//brucegarrod.com/images/logos.gif

http[:]//cbbasimevi.com/images/logos.gif

http[:]//brandaoematos.com.br/images/logoi.gif

http[:]//caglarteknik.com/logos.gif

http[:]//bharatisangli.in/logoi.gif

http[:]//cacs.org.br/novosite/logos.gif